Informatyka – ebooki

Ebooki informatyka – książki informatyczne o programach komputerowych, programowaniu, aplikacjach, sztucznej inteligencji, algorytmach i innych zagadnieniach. Dla informatyków i laików

Ebooki z kategorii informatyka to przede wszystkim praktyczne poradniki, pozwalające rozwijać swoją wiedzę, dowiadywać się więcej na nowe tematy i poznawać zdolności bardzo przydatne we współczesnym świecie. Chcesz nauczyć się programowania, dowiedzieć więcej o cyberbezpieczeństwie, poznać zaawansowane techniki projektowania grafik, czy lepiej poznać oprogramowania WIndows i Linux? Zobacz, co mamy dla siebie wśród ebooków informatycznych w księgarni internetowej Nexto.

Ebooki o informatyce

Niezależnie od tego, czy pracujesz w branży IT, jako analityk danych, czy interesujesz się tymi zagadnieniami z powodów biznesowych, czy należy to do Twojego hobby, wśród ebooków informatycznych znajdziesz coś dla siebie. Ucz się kodu, poznawaj najnowsze trendy, pracuj online, dzięki bestsellerom informatycznym na Nexto.

Podręczniki, tablice informatyczne i literatura faktu o branży IT – wszystko w księgarni internetowej Nexto

W księgarni internetowej Nexto znajdziesz ebooki informatyczne podzielone na kategorie:

– bazy danych;

– DTP;

– grafika komputerowa;

– gry;

– hacking;

– nagrywanie płyt CD i DVD;

– programowanie;

– serwery internetowe;

– sieci komputerowe;

– systemy operacyjne;

– webmaster.

Ucz się o programowaniu, poznawaj nowe systemy, analizę danych i sztuczną inteligencję

W kategorii ebooki informatyka znajdziesz książki zarówno dla programistów, jak i laików. To ebooki dotyczące programowania w Pythonie, posługiwanie się Java, Javascript, SQL i innymi językami programowania. Znajdziesz tutaj pozycje dotyczące AI, Excela i baz danych, tworzenia aplikacji mobilnych i stron WWW, machine learning, informatyki śledczej, analityki i modelowania danych.

Ebooki informatyczne w formatach EPUB, MOBI i PDF

Ebook to nic innego niż książka elektroniczna. W księgarni internetowej Nexto ebooki są dostępne w dwóch głównych formatach: EPUB (podstawowym dla e-książek) i MOBI (dedykowanym formacie Kindle Amazona). Wśród książek o informatyce znajdziesz również setki plików w formacie PDF – wygodniejszych do otworzenia na tablecie, czy komputerze.

Wybierz tytuł, który Cię interesuje, pobierz darmowy fragment i lub podejrzyj go online. Wygląda dobrze? Dodaj go do koszyka albo kup jednym kliknięciem. Kupiony plik zostanie wysłany na Twojego maila lub – jeśli włączysz tę opcję w ustawieniach – wprost na Twój czytnik Kindle albo Pocketbook.

- Publikacja, którą oddajemy w ręce czytelnika, ma na celu wszechstronne przeanalizowanie zagadnień dotyczących funkcjonowania wirtualnej rzeczywistości. Jest ona wynikiem naukowej refleksji podejmowanej z punktu widzenia ekonomii, psychologii, pedagogiki,nauk prawnych, nauk o bezpieczeństwie,nauk o zarządzaniu i informatyki.

Data dostępności:

- Żyjemy w czasach, które charakteryzuje niezwykła dynamika zmian we wszystkich obszarach funkcjonowania współczesnego społeczeństwa. Dokonuje się przemiana cywilizacyjna, której cechą charakterystyczną jest rozwój nauki i związany z nim rozwój technologii informacyjno-komunikacyjnych. Powoli, ale systematycznie wchodzimy w erę społeczeństwa informacyjnego. Nowe multimedia i technologie sieciowe, tworząc...

Data dostępności:

- Edukacja medialna to nie tylko – jak dotąd przyjmowaliśmy – przygotowanie do mądrego, w tym krytycznego i odpowiedzialnego korzystania z mediów. Wyrasta ona, a przynajmniej wyrastać powinna, na podglebiu ogólnej kultury, którą należy kształtować od pierwszego dnia pojawienia się człowieka na świecie. Co więcej, bez tego kulturowego podglebia nie uda się ukształtować mądrego użytkownika mediów. Media...

Data dostępności:

- Ruch Open Access zdobywa rosnącą popularność, pojawia się jednak wokół niego wiele mitów i niekoniecznie uzasadnionych nadziei. Celem tej książki jest przyjrzenie się temu zjawisku i jego ocena z punktu widzenia polskiego badacza. W tym celu w pierwszym rozdziale zastanowimy się nad przyczynami powstania tego ruchu, a następnie w rozdziale drugim sprecyzujemy, czym jest Open Access oraz pokrewne inicjatywy,...

Data dostępności:

- Невимушено і дотепно, проте фахово і детально, автор доступною мовою розповідає, як своїми руками виростити диво-сад. Відтак скуштувати найсмачніше яблуко у своєму житті може кожен охочий. У виданні є ілюстрації та таблиці, які дуже допомагають зрозуміти викладений матеріал.

Data dostępności:

Data publikacji:

- Użyj modeli LLM do budowy lepszych aplikacji biznesowych Autonomicznie komunikuj się z użytkownikami i optymalizuj zadania biznesowe za pomocą aplikacji, których celem jest uczynienie interakcji między ludźmi i komputerami bardziej płynnymi i naturalnymi. Ekspert w dziedzinie sztucznej inteligencji Francesco Esposito przedstawia kilka scenariuszy, dla których efektywny jest model LLM: tworzenie wyrafinowanych...

Data dostępności:

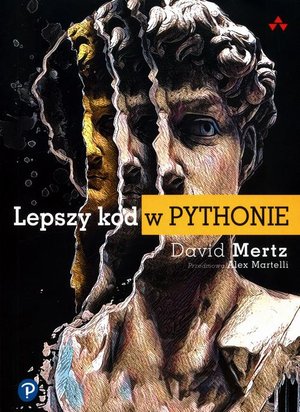

- Wyjdź poza kod Pythona, który „w dużej mierze działa”, do kodu, który jest ekspresyjny, solidny i wydajny Python jest zapewne najczęściej używanym językiem programowania na świecie, od nauczania w szkołach podstawowych, przez codzienne tworzenie stron internetowych, aż po najbardziej zaawansowane badania naukowe. Choć każde zadanie w Pythonie można wykonać na wiele różnych sposobów, niektóre z nich...

Data dostępności:

- W świecie nadmiaru informacji codziennym wyzwaniem badaczy jest odnajdywanie i selekcjonowanie materiałów, organizowanie literatury przedmiotu i własnych notatek. Proponowany model systemu zarządzania indywidualną wiedzą naukową podpowiada, jak zarządzać wiedzą naukową, jak organizować własną przestrzeń wiedzy naukowej, jakie narzędzia cyfrowe wdrożyć do warsztatu badawczego, by efektywnie wykorzystywać...

Data dostępności:

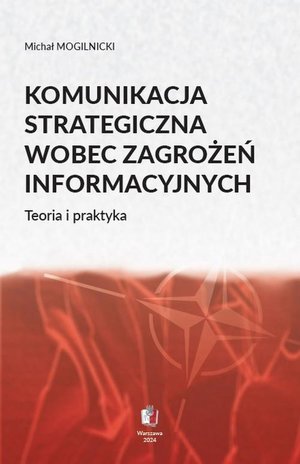

- Autor monografii podkreśla, że komunikacja strategiczna w obecnych czasach, w różnych instytucjach, opiera się na różnych filarach, mając swój wymiar wewnętrzny i zewnętrzny. W recenzowanej publikacji Autor skupił się przede wszystkim na ukazaniu wymiarów komunikacji strategicznej w aspekcie militarnym, jej elementów składowych, jak i całokształtu zarówno na przykładzie Sił Zbrojnych RP, jak i armii...

Data dostępności:

- Książka Aplikacje Mobilne dla studenta i technika programisty to jest przeznaczona dla każdego kto chce zapoznać się z tematem tworzenia aplikacji mobilnych dla systemu Android. W pierwszej części książki czytelnik zapoznaje się z tajnikami Języka Java. Dogłębnie zapoznaje się z tematyką: programowania obiektowego, oraz współbieżnego. Poruszane są w niej zagadnienia m.in.: klas, obiektów jak i wątków. W...

Data dostępności:

- IDENTYFIKACJA I PRZECIWDZIAŁANIE ZAGROŻENIOM W CYBERPRZESTRZENI - Pakiet 2 książki 1) MODELE ROZWIĄZAŃ PRAWNYCH W SYSTEMIE CYBERBEZPIECZEŃSTWA RP Przedmiotem zainteresowania Autorów stało się interdyscyplinarnie postrzegane cyberbezpieczeństwo, zaś badaniom poddano prawne i organizacyjne rozwiązania na rzecz efektywnego przeciwdziałania oraz zwalczania niebezpiecznych zachowań w cyberprzestrzeni. Wyzwaniem...

Data dostępności:

- Dowiedz się, co robić podczas tworzenia czystej architektury .NET Opanuj zaawansowane techniki .NET skoncentrowane na rzeczywistych wartościach zapewnianych przez modularną, czystą architekturę. Dino Esposito, Microsoft Data Platform MVP, wyjaśnia kluczowe koncepcje czystej architektury w połączeniu z pragmatyzmem i dyscypliną projektowania, pomagając w ugruntowaniu wiedzy poprzez przykładowy, ale...

Data dostępności:

- SŁUŻBY SPECJALNE W SYSTEMIE BEZPIECZEŃSTWA NARODOWEGO - Pakiet 2 książki 1) BEZPIECZEŃSTWO NARODOWE. TEORIA I PRAKTYKA Najnowsza książka profesora Waldemara Kitlera to z pewnością jego opus vitae. Być może spośród wielu znakomitych monografii naukowych, które napisał, podsumowuje jego wielki dorobek naukowy w zakresie polskiej myśli o bezpieczeństwie. Struktura monografii odzwierciedla bardzo zorganizowany...

Data dostępności:

- Jedną z istotnych cech współczesnego terroryzmu jest aktywne wykorzystanie nowoczesnych technologii informacyjnych do prowadzenia działań o charakterze propagandowym i dezinformacyjnym. Dotyczy to przede wszystkim mediów społecznościowych, które umożliwiają organizacjom terrorystycznym docieranie do odbiorców na masową skalę, przy czym krąg odbiorców obejmuje zarówno potencjalnych zwolenników i sympatyków,...

Data dostępności:

- Przedmiotem zainteresowania Autorów stało się interdyscyplinarnie postrzegane cyberbezpieczeństwo, zaś badaniom poddano prawne i organizacyjne rozwiązania na rzecz efektywnego przeciwdziałania oraz zwalczania niebezpiecznych zachowań w cyberprzestrzeni. Wyzwaniem badawczym stały się także relacje pomiędzy systemem cyberbezpieczeństwa a systemem prawa i związanym z tym działaniem organów władzy publicznej....

Data dostępności:

- Postęp, wiążący się z przejściem do nowego, wyższego etapu w rozwoju ludzkości, przynosi pozytywne jak i negatywne następstwa w różnych dziedzinach działalności człowieka, a także społeczności zorganizowanej w państwo.Tak samo rzecz się ma z informacją, jej zastosowaniem dla dobra, ale i na szkodę innych ludzi. Dzięki łatwemu i powszechnemu dostępowi do informacji tworzy się społeczeństwo informacyjne...

Data dostępności:

- Opracowanie odnosi się do kwestii cyberbezpieczeństwa w sferze nie tylko krajowej, ale również międzynarodowej, co pozwala na szersze spojrzenie na przedmiotową problematykę. W związku z tym należy je nie tylko ocenić wysoko, ale też szczególnie podkreślić ten fakt. Umiędzynarodowienie cyberbezpieczeństwa pozwala na skuteczniejsze działania w tej sferze, w tym na zapobieganie incydentom mającym niekorzystny...

Data dostępności:

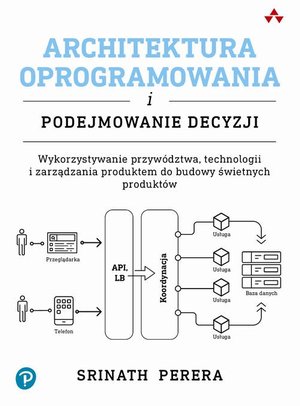

- Wykorzystaj wiedzę z zakresu przywództwa, aby podejmować lepsze decyzje dotyczące architektury oprogramowania. Głęboko rozważaj, ale wdrażaj powoli. Nadrzędnym celem systemów oprogramowania (a więc i architektury oprogramowania) jest budowanie systemów spełniających standardy jakości i zapewniających najwyższy zwrot z inwestycji (ROI) w dłuższej perspektywie lub w określonym przedziale czasu. Świetny...

Data dostępności:

- Przedstawione dociekania naukowe są trafne i merytoryczne. Wychodzą naprzeciw zapotrzebowaniu państwa i społeczeństwa. (…) jest to dzieło dojrzałe, merytorycznie spójne, ukierunkowane na potrzeby związane z tworzeniem systemu bezpieczeństwa w cyberprzestrzeni RP. płk. dr hab. inż. Piotr Dela, prof. ASzWoj Przedstawione do recenzji opracowanie, o niezwykle nośnym i ambitnym tytule System bezpieczeństwa...

Data dostępności:

- Szybka metoda nauki Microsoft Word 365 i Microsoft Word 2021 Nauka może być łatwa. Osiągnij więcej w krótkim czasie przy użyciu Microsoft Word. Możesz po prostu wyszukać zadanie, które musisz wykonać, albo pracować od deski do deski, pobierając pliki ćwiczeń i systematycznie budując swoje umiejętności. • Twórz świetnie wyglądające, dobrze uporządkowane i dostępne dokumenty • Używaj nagłówków, zakładaek...

Data dostępności:

- 1.Nvidia - droga do sukcesu. Jak Jensen Huang stworzył technologicznego giganta

- 2.Miasto na Marsie

- 3.50 idei, które powinieneś znać. AI Sztuczna inteligencja

- 4.O mężczyznach, którzy nienawidzą kobiet

- 5.Jakoś wkrótce

- 6.Supremacja. Sztuczna inteligencja, ChatGPT i wyścig, który zmieni świat

- 7.Nie do wiary!

- 8.ChatGPT w życiu, pracy i biznesie

- 9.Umówmy się na Polskę

- 10.Fizyka na tropie świadomości.

- 1.Nvidia - droga do sukcesu. Jak Jensen Huang stworzył technologicznego giganta

- 2.Miasto na Marsie

- 3.50 idei, które powinieneś znać. AI Sztuczna inteligencja

- 4.O mężczyznach, którzy nienawidzą kobiet

- 5.Jakoś wkrótce

- 6.Supremacja. Sztuczna inteligencja, ChatGPT i wyścig, który zmieni świat

- 7.Nie do wiary!

- 8.ChatGPT w życiu, pracy i biznesie

- 9.Umówmy się na Polskę

- 10.Fizyka na tropie świadomości.